Le client, le pentester et l’IA : les 3 mousquetaires de la cybersécurité

Knock Knock ! Là, on frappe à votre porte. Mais parfois, on rentre dans votre système d’information sans prévenir, ni guérir. A ce titre, l’accélération de la transformation numérique des entreprises s’accompagne aussi d’une forte hausse du risque de cyberattaque, ou de cyber-vulnérabilité.

En l’occurrence, le baromètre Data Breach édité par L’Observatoire International de la Cybersécurité, nous révèle que les grands groupes, les collectivités, PME et ETI ont été particulièrement ciblés par ce type d’attaques en 2020.

En France, selon le rapport Hiscox 2020 (pdf 1Mo) sur les cyber-risques, le coût moyen des cyberattaques s’élève à 35 000 € (2020) contre 9 000 € en 2019, soit une augmentation de 290% ! Pour les grandes entreprises (+1000 employés), la moyenne des pertes culmine à 458 000 €.

J’ai eu l’occasion de rencontrer les 3 fondateurs (Mousquetaires eux aussi) de la société Knock Knock. Ils se positionnent sur le segment de l’évaluation des niveaux de sécurité par le biais d’audits et de tests d’intrusion (manuels, semi-automatiques ou à termes totalement automatisés). Ce marché était valorisé en France à près d’1 milliard d’euros en 2019.

Quelle value-proposition ?

Ils proposent aux décideurs un HackerInResidence©. Il s’agit d’ une solution (éthique 🙂) de test d’intrusion cyber automatisé qui permet de reproduire la démarche d’un pentester, d’identifier et d’arpenter les chemins menant vers les biens qui ont de la valeur pour l’organisation cliente. Il sera alors possible de définir et de positionner les mesures de sécurité à même de dissuader, ralentir ou détecter un attaquant potentiel.

Concrètement, le HackerInResidence© découvre et exploite les vulnérabilités référencées d’un système d’information, pour réaliser un premier niveau d’audit. Il génère ensuite une cartographie des chemins d’attaque et un rapport d’audit permettant une capacité avancée d’analyses et de prises de décision. Je vous invite à les découvrir à travers cet article et n’hésitez pas à les contacter pour en savoir plus !

Knock Knock : Les 3 mousquetaires de la cybersécurité

“ Nous prônons une approche transparente, exhaustive, régulière et sûre, qui vous permettra d’avoir une vision claire de l’état de votre système d’information, et de prioriser vos chantiers de sécurisation en toute sérénité. ”

Quelle est la genèse Knock Knock ?

L’initiative est partie de l’idée d’aider les organisations à muscler leur imagination en matière de cybersécurité, grâce à l’exercice des Hacker Stories©.

Cela consiste à revêtir la peau de la menace potentielle. C’est à dire que nous nous positionnons avec le mindset d’un cybercriminel pour identifier les failles dans le système d’information.

Nous recherchons ce que cette menace convoiterait et pour quelles raisons (par exemple un criminel mandaté par la concurrence pour dérober des informations confidentielles et obtenir un avantage concurrentiel).

Ces Hacker Stories© sont un point de départ très concret pour les tests d’intrusion, qui prennent dès lors une autre envergure puisqu’ils matérialisent des risques identifiés par l’organisation elle-même.

Cependant ces tests d’intrusion ont plusieurs limites : les experts cyber sont des ressources rares et coûteuses, les interventions sont donc limitées dans leur périmètre et dans le temps, et ne reflètent donc pas les moyens dont disposent des attaquants potentiels. Sans compter l’évolution permanente des systèmes d’information qui nécessite des évaluations fréquentes.

Quels résultats ?

Notre approche permet donc :

- d’optimiser le temps des pentesters par l’automatisation de certaines parties des tests

- de standardiser les audits pour se donner des points de comparaison

Nous avons ainsi développé une boîte à outils complète de tests d’intrusion et un HackerInResidence© (en continu ou à la demande) pour réduire le niveau de vulnérabilité des entreprises :

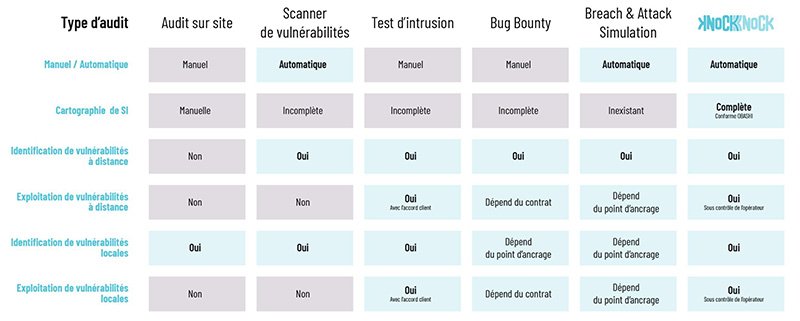

Comment Knock Knock se distingue des autres solutions du marché

L’IA au cœur de la solution de cybersécurité : Clients, IA et Pentesters

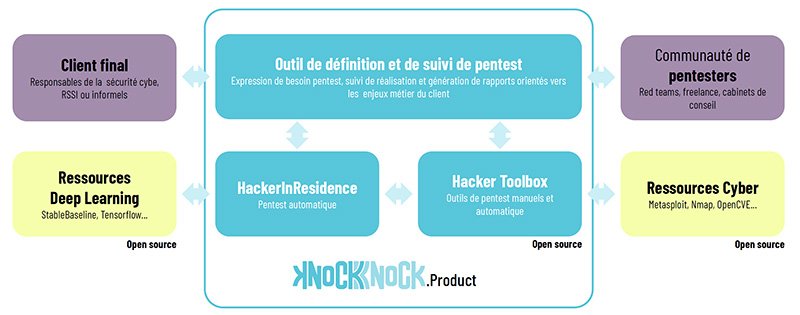

Notre produit connecte Clients, Pentesters et IA dans une démarche de protection de valeur.

👉Nos clients, notamment les responsables de la sécurité des systèmes d’information (RSSI), ou celles et ceux qui endossent ce rôle de manière informelle dans les TPE/PME, cherchent à renforcer leur connaissance de leur système d’information et prioriser les chantiers d’amélioration.

👉Le pentester adopte la position de l’attaquant potentiel (hacker). Son but est de trouver des vulnérabilités exploitables en vue de proposer un plan d’actions permettant d’améliorer la sécurité du système d’information. Selon les attentes de l’entreprise, l’analyse peut se réaliser selon trois cas, qui peuvent varier :

- le testeur se met dans la peau d’un attaquant potentiel sans aucune information préalable

- il dispose d’un nombre limité d’informations

- le testeur dispose des informations dont il a besoin

👉Enfin l’IA que nous développons, notre HackerInResidence©, a pour objectif de venir mimer le comportement que pourraient avoir des hackers malveillants lors d’une cyber attaque. Cette IA, développée au moyen du Deep Reinforcement Learning, observe à chaque instant le système qu’elle attaque, et pioche dans notre Hacker ToolBox les outils qu’elle souhaite utiliser. C’est donc à elle de choisir au bon moment d’augmenter sa connaissance du système cible, d’essayer de le compromettre ou de passer à la cible et tout ça en choisissant l’outil le plus adapté pour y arriver.

De plus, notre IA échange en permanence avec le client final en lui montrant en temps réel l’état d’avancement du test sur notre interface de suivi et en sollicitant automatiquement le client via cette interface lorsque son intervention est nécessaire.

Schéma décrivant les briques qui composent le produit Knock Knock

Merci beaucoup messieurs pour cet échange très intéressant sur l'utilisation de l'intelligence artificielle au service de la cybersécurité 🕵

Expert en marketing, transformation digitale et management d’équipes, avec plus de 20 ans d’expérience dans des environnements exigeants (ministère des Armées, retail, tech) et variés (B2B et B2C, privé et public). Spécialisé dans le pilotage de stratégies omnicanales, l’optimisation de la performance commerciale (ex : +15 M€ de CA en Drive to Store, +12 % de revenus mobile) la conception de solutions innovantes (produit digital, marketplace, jeux sérieux) et les partenariats stratégiques. Adèpte de la transmission du savoir : 2 blogs, 2 livres, formateur en école de commerce niveau master et coach de thèse professionnelle.

Contrôler et améliorer l’expérience client grâce à l’intelligence artificielle

Découvrez mon « Capstone Project » issu de ma formation pour cadre de l’Université Berkeley ExecEd de Californie :

« Artificial Intelligence: Business Strategies and Applications »

3 commentaires